Contenu

- Deuxième attaque DoS d'Electrum : que s'est-il passé ?

- Première attaque DoS d'Electrum - décembre 2018

- Qu'est-ce que le portefeuille Bitcoin Electrum ?

- Comment fonctionne l'attaque DoS du botnet Electrum

- Comment protéger vos fonds Electrum

- Qui se cache derrière les attaques DoS d'Electrum ?

- Les portefeuilles Bitcoin de bureau et mobiles sont-ils sûrs ?

- Un portefeuille matériel est-il plus sûr que les portefeuilles de bureau et mobiles ?

C'est devenu plus grand que la bataille de Winterfell.

Le dernier rapport du 8 avril sur l'arnaque par hameçonnage visant le portefeuille Bitcoin Electrum affirme que l'attaque par botnet DoS est loin d'être terminée et qu'elle s'aggrave. Ce rapport fait suite à l'attaque par hameçonnage malveillant Ledger Live de la semaine dernière et à un rapport sur la puissance des logiciels malveillants créés par la NSA qui ciblent les entreprises asiatiques.

Selon le rapport de MalwareBytes du 29 avril, plus de 152 000 portefeuilles et ordinateurs Bitcoin Electrum sont actuellement infectés par les logiciels malveillants de phishing Trojan.BeamWinHTTP et Electrum Stealer , la plupart d'entre eux dans la région Asie-Pacifique et au Brésil.

Cela représente une augmentation de plus de 10 000 nouvelles machines depuis l'attaque massive DoS de début avril 2019. Plus de 4,5 millions de dollars en Bitcoin auraient été volés depuis la formation du botnet il y a moins d'un mois.

Deuxième attaque DoS d'Electrum : que s'est-il passé ?

L'attaque DoS du 8 avril 2019 était la deuxième en quatre mois contre le populaire portefeuille Bitcoin (BTC) pour ordinateurs et appareils mobiles. Les criminels ont de nouveau utilisé une attaque par déni de service (DOS) pour bloquer l'accès des utilisateurs aux serveurs d'Electrum, puis les ont incités à mettre à jour leur logiciel sur un serveur malveillant d'où leurs fonds ont été volés. Electrum a averti que les anciennes versions des portefeuilles étaient toujours menacées et que les utilisateurs devaient mettre à jour leur logiciel.

Première attaque DoS d'Electrum - décembre 2018

La dernière attaque par déni de service d'Electrum aurait été menée par un puissant botnet (un grand nombre d'appareils connectés à Internet) qui a surchargé les serveurs d'Electrum et fait suite à un incident de phishing presque identique en décembre 2018 où 200 BTC ont été volés.

L'hameçonnage (phishing) est une arnaque où un individu malveillant incite les utilisateurs à divulguer des informations sensibles telles que leurs mots de passe et leurs coordonnées bancaires. On peut citer comme exemples les échanges de cartes SIM, les logiciels espions et les spams.

Qu'est-ce que le portefeuille Bitcoin Electrum ?

Electrum est un portefeuille logiciel Bitcoin open source pionnier, lancé en novembre 2011. Ce portefeuille léger pour Bitcoin ne nécessite pas l'exécution d'un nœud blockchain complet et est très populaire auprès de nombreux détenteurs de cryptomonnaies. Electrum peut être installé sur ordinateur et appareils mobiles. Voici une analyse détaillée de ce portefeuille Bitcoin.

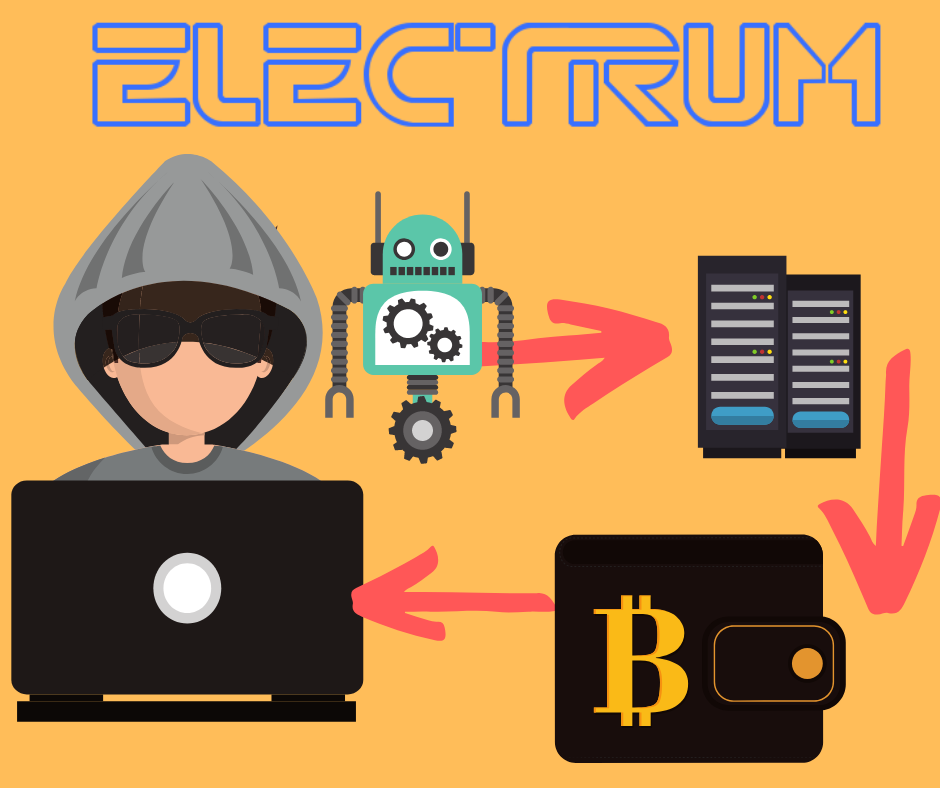

Comment fonctionne l'attaque DoS du botnet Electrum

- Étape 1 : Créer un botnet : Le(s) pirate(s) crée(nt) un botnet, qui est un réseau d'ordinateurs personnels compromis, infectés par de mauvais logiciels et contrôlés en groupe à l'insu des propriétaires.

- Étape 2 : Laisser la porte dérobée ouverte : Les pirates créent une version « backdoorée » du client Electrum, qu'ils hébergent ensuite sur leurs propres serveurs Electrum compromis. (Le « backdooring » d'un logiciel ou d'une application consiste à pirater et à modifier une version officielle afin de la faire fonctionner différemment de ce qui était prévu.)

- Étape 3 : Inonder le serveur : le botnet cible un serveur Electrum et le rend inaccessible aux utilisateurs. Il y parvient en inondant temporairement le serveur de requêtes si nombreuses que les requêtes légitimes ne peuvent être satisfaites. C’est ce qu’on appelle une attaque DoS.

- Étape 4 : Rediriger les utilisateurs : Les utilisateurs sans méfiance qui tentent d’accéder à l’Electrum officiel sont dirigés vers un serveur malveillant hébergé ou contrôlé par les pirates.

- Étape 5 : Mise à niveau vers la version piratée : les utilisateurs sont invités à synchroniser leur portefeuille Electrum compromis avec un serveur malveillant, qui les incite ensuite à mettre à niveau leur ancien logiciel avec une copie piratée.

- Étape 6 : Bye Bye Bitcoin : Une fois la mise à niveau effectuée, les pirates peuvent accéder aux fonds de l'utilisateur lors de sa prochaine connexion avec sa clé privée. Dès lors, tous les fonds des anciens portefeuilles sont accessibles aux pirates.

Attaque DoS vs attaque DDoS

La plupart d'entre vous ont probablement déjà entendu parler d'une attaque DDoS. Une attaque DoS diffère d'une attaque par déni de service distribué (DDoS), où le trafic entrant provient de sources multiples, souvent des milliers d'adresses IP, trop nombreuses pour être bloquées simultanément.

Les attaques DoS et DDoS sont des attaques de sécurité très sophistiquées et graves qui peuvent paralyser n'importe quelle entité en ligne, même si elles ne réussissent pas.

Exemple : Imaginez une manifestation ou une émeute massive à l’extérieur d’un bâtiment, où une foule de personnes bloque la porte et empêche effectivement les vrais clients d’entrer, les poussant à essayer de trouver différents moyens d’accéder au bâtiment.

Pourquoi l'attaque d'Electrum a-t-elle eu lieu ?

Selon Thomas Voegtlin, développeur principal d'Electrum, le ou les pirates informatiques pourraient être motivés par une vengeance personnelle contre Electrum. Il a déclaré :

Nous ne connaissons pas les motivations de l'attaquant. Il pourrait s'agir de représailles suite aux mesures prises le mois dernier pour prévenir les attaques de phishing. Cette contre-attaque s'est avérée efficace contre le phishing car elle ne nécessite pas beaucoup de serveurs légitimes. Si vous vous connectez aléatoirement à 10 serveurs, il y a de fortes chances qu'au moins l'un d'entre eux lance la contre-attaque.

Comment protéger vos fonds Electrum

L'entreprise a déclaré sur Twitter que les utilisateurs les plus exposés sont ceux qui ont téléchargé le logiciel Electrum il y a longtemps et n'ont pas effectué de mise à jour depuis. Actuellement, selon le site web, les versions antérieures à la version 3.3 du logiciel ne peuvent pas se connecter aux serveurs publics.

Les utilisateurs d'Electrum doivent faire ce qui suit, selon Electrum :

- Mettez à niveau votre logiciel Electrum pour éviter de recevoir des messages de phishing

- Téléchargez les logiciels uniquement depuis le site officiel, electrum.org. En cas de doute, vérifiez le certificat de sécurité en cliquant sur l'icône de cadenas à côté de l'adresse URL. (Les utilisateurs plus expérimentés peuvent également accéder à leurs dépôts GitHub.)

- Désactivez l'option de connexion automatique et sélectionnez votre serveur manuellement (une solution à court terme selon Electrum, jusqu'à ce que le problème soit résolu)

Qui se cache derrière les attaques DoS d'Electrum ?

Les attaques DoS sont souvent menées sur de gros serveurs Web tels que des passerelles de banque et de paiement en ligne et peuvent être motivées par des motifs tels que la vengeance , le chantage ou l'activisme .

Dans ce cas, la rumeur court qu'il s'agirait de représailles de la part des pirates informatiques inconnus responsables de la violation de décembre, où un virus cheval de Troie sophistiqué surnommé « Electrum Stealer » a finalement été déjoué par Electrum, mais seulement après que des cryptomonnaies d'une valeur de plusieurs millions de dollars aient été volées.

Les portefeuilles Bitcoin de bureau et mobiles sont-ils sûrs ?

Tout portefeuille de crypto-monnaie peut être vulnérable dans certaines conditions, en fonction des précautions prises par l'utilisateur.

Même les portefeuilles matériels sophistiqués comme Ledger et Trezor peuvent être pénétrés dans des conditions contrôlées par une chaîne d'approvisionnement ou des attaques par canal auxiliaire, ou quelque chose d'aussi simple qu'une « attaque à clé à 5 $ », où vos clés privées sont extraites par un tiers par des moyens violents.

Cependant, les portefeuilles réservés aux ordinateurs et aux téléphones peuvent constituer des cibles particulièrement faciles. Voici pourquoi :

- Ils ont besoin d'Internet : ce sont des portefeuilles « chauds », ce qui signifie qu'ils doivent se connecter à Internet et au client-serveur pour fonctionner et se synchroniser avec leur blockchain associée.

- Ils sont basés sur un logiciel : ces portefeuilles ne peuvent pas utiliser les mesures de sécurité les plus élevées telles qu'un élément sécurisé dédié, une communication cryptée, etc. Si quelqu'un accède à votre ordinateur ou à votre téléphone, par exemple un collègue qui a espionné votre code PIN de connexion, il pourrait être en mesure de pirater l'appareil et de voler vos clés privées.

- Bénévoles et logiciels gratuits : De plus, les portefeuilles de bureau, mobiles et Web sont souvent créés et maintenus gratuitement par une communauté de bénévoles qui ne sont pas toujours dignes de confiance.

- Enregistrées sur l'appareil : Les utilisateurs inexpérimentés téléchargent généralement leurs données privées sur leur ordinateur, de peur de les perdre. Cela signifie que vos informations privées ne sont sécurisées que si elles sont protégées par votre ordinateur ou votre téléphone portable.

Si vous souhaitez en savoir plus sur les problèmes de sécurité des portefeuilles de bureau et mobiles, lisez cet article CoinSutra .

Un portefeuille matériel est-il plus sûr que les portefeuilles de bureau et mobiles ?

Sans aucun doute. Le CoolWallet S et d'autres portefeuilles matériels tels que Ledger et Trezor offrent des lignes de défense supplémentaires que l'attaquant doit percer.

Dans le cas de CoolWallet, le portefeuille matériel n'est jamais « chaud », car il se connecte à votre téléphone uniquement par Bluetooth, et non par Internet. L'élément sécurisé CC EAL5+ et le Bluetooth chiffré garantissent que les clés privées de l'utilisateur ne sont jamais révélées, même à l'utilisateur lui-même. Si les soldes sont mis à jour sur l'application, tout envoi ou échange de cryptomonnaies nécessite la signature de l'élément sécurisé, qui vérifie également l'authenticité de son application grâce à un processus complexe que nous expliquerons dans un autre article.

Enfin, toute transaction en attente sera affichée sur l'écran e-paper du CoolWallet et devra être confirmée par une simple pression sur un bouton physique.

Par conséquent, la seule façon réaliste de voler les fonds d'un utilisateur de portefeuille matériel est que le pirate soit en possession physique du portefeuille matériel et du téléphone mobile (pour l'application). Le pirate a probablement également besoin du code PIN de l'utilisateur pour déverrouiller le téléphone et accéder à l'application.

Réflexions finales :

Il est très peu probable que ce scénario se produise pour tout propriétaire de crypto-monnaie qui valorise son investissement et prend les précautions de sécurité nécessaires pour protéger ses monnaies virtuelles.

En fin de compte, la manière dont vous stockez et protégez votre investissement en crypto-monnaie est une affaire personnelle.

Un portefeuille matériel Bluetooth comme le CoolWallet S, le premier portefeuille matériel mobile Bluetooth (actuellement vendu au détail à seulement 99 $ ) ou le prochain Ledger Nano X (RRP 129 $) est une option extrêmement sûre pour tout investisseur sérieux.

Cependant, si vous conservez votre petit portefeuille sur une bourse ou une application de portefeuille de bureau, mobile ou Web gratuite, veuillez DYOR (faire vos propres recherches) et assurez-vous de sélectionner un bon projet avec une communauté active qui publie fréquemment des micrologiciels récemment mis à jour.

Mais n'oubliez pas :

La fraction de Bitcoin que vous stockez actuellement sur votre téléphone ou votre ordinateur pourrait bien valoir une fortune un jour. Alors, traitez-la comme telle.

Par Werner Vermaak

Avis de non-responsabilité : CoolBitX n'approuve pas et n'est pas responsable du contenu, de l'exactitude, de la qualité ou de tout autre élément de cette page. Il est recommandé aux lecteurs de se renseigner avant toute action.

CoolBitX n'est pas responsable, directement ou indirectement, de tout dommage ou perte causé par ou en relation avec l'utilisation ou la confiance accordée à tout contenu, bien ou service mentionné dans ce guide.

Partager:

J'Accuse…! Ledger contre Trezor – Qui a raison ?

ATTENTION : Détenteurs de BNB CoolWallet, transférez vos BNB vers Binance pour la conversion sur le réseau principal